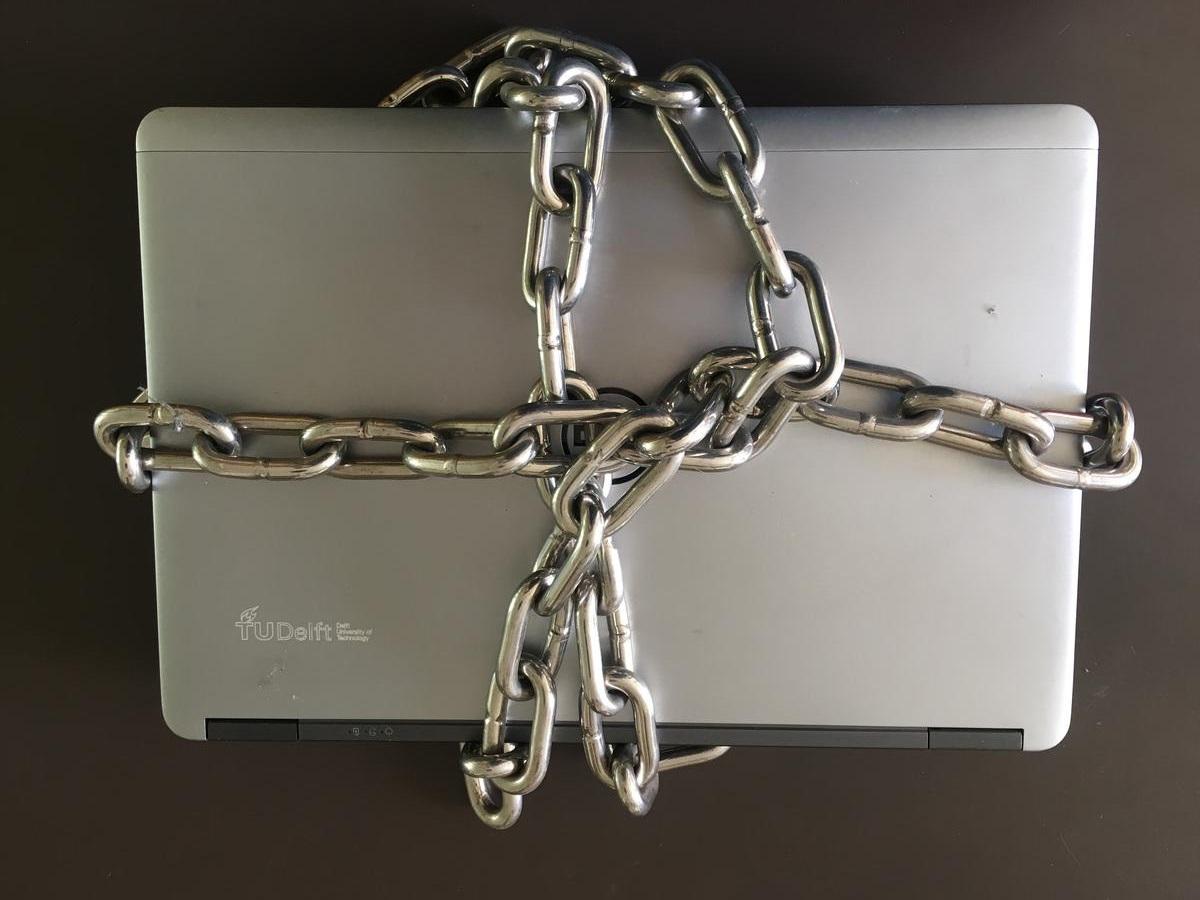

Universiteiten zijn geschrokken van de cyberaanval op de Universiteit Maastricht. De TU Delft is ‘in hoogste staat van paraatheid’. Wat adviseert ict-organisatie SURF?

In de kerstvakantie lagen de systemen van de Universiteit Maastricht plat door gijzelsoftware. Hackers eisten losgeld, anders konden allerlei bestanden voorgoed verloren gaan. Dat geld zou daadwerkelijk betaald zijn.

Het was een ongekend grote cyberaanval op het Nederlandse hoger onderwijs. Niet voor niets laat de TU Delft weten dat de ict-afdeling ‘in hoogste staat van paraatheid’ is. Op intranet schrijft de universiteit dat ze ‘met de kennis over de aanval bij de Universiteit van Maastricht onze systemen en back-ups’ heeft gecheckt.

De TU Delft heeft allerlei maatregelen getroffen om dit soort aanvallen te voorkomen of te detecteren. Er is bijvoorbeeld het nieuwe Proofpoint filter dat URL’s in e-mails herschrijft, ter bescherming tegen phishing. Ook voeren externe experts regelmatig tests uit. De universiteit vraagt medewerkers en studenten alert te zijn en vreemde e-mails te melden bij abuse@tudelft.nl.

Net als andere universiteiten is de TU Delft aangesloten bij ict-samenwerkingsorganisatie SURF. Voorzitter Wim Biemolt van SURFcert, het incident response team van SURF, merkt dat er veel vragen leven.

Wat vragen de instellingen allemaal?

“Ze willen weten wat er in Maastricht is gebeurd en hoe ze kunnen voorkomen dat het hun ook overkomt.”

Hoe kunnen ze dat voorkomen?

“We hebben een factsheet gemaakt waarmee instellingen kunnen checken of ze kwetsbaar zijn. We geven ook algemene adviezen. Zorg dat je goede back-ups hebt, is een van de tips. Let ook op netwerksegmentatie: als alle computers met elkaar kunnen ‘praten’, kan kwaadaardige software in een mum van tijd het hele netwerk infecteren.

Voor toegang tot het netwerk zou een wachtwoord niet genoeg moeten zijn. Instellingen kunnen beter ook een tweede stap eisen, zoals een sms-verificatie via de mobiele telefoon. Dan voorkom je dat een hacker met een gestolen wachtwoord overal binnen kan komen.”

Kunnen jullie iets doen om zulke aanvallen te voorkomen?

“Wij analyseren ons netwerk en kijken of de Maastrichtse problemen ook bij andere instellingen spelen. Dan kunnen we waarschuwen. We hebben nog niets aangetroffen, maar dat zegt niet altijd iets. De hackers kunnen van tactiek veranderen.”

Doen de instellingen zelf genoeg?

“Dat is een lastige vraag. Er zullen vast instellingen zijn waarvan je denkt: die kunnen wel wat meer doen. Terwijl andere alles op orde hebben. Maar je kunt gewoon pech hebben en het slachtoffer worden. Als hackers al een poosje binnen zijn, dan kunnen ze ook je back-ups aantasten.”

Is SURF zelf weleens aangevallen?

“Wij hebben een keer last van CEO-fraude gehad. Dan doet iemand alsof hij de baas is en vraagt of je een bepaald bedrag naar een bepaalde rekening wilt overmaken. Wij zijn er gelukkig niet ingetrapt, maar het kan zomaar gebeuren. Als je heel gericht een mail stuurt, kun je mensen makkelijker overtuigen dat het allemaal echt is. Een bioscoop heeft er niet zo lang geleden veel geld mee verloren.”

Wat kunnen medewerkers en studenten doen?

“Niet zomaar ergens op klikken, is een van de gouden regels. We hebben een campagnewebsite: cybersave yourself. Daar kun je ook een game spelen en allerlei tips lezen.”

Weten jullie precies wat er in Maastricht is gebeurd?

“Nee, want Maastricht is tijdens het incident terughoudender geworden met het delen van informatie. Dat vind ik jammer, want met goede informatie kunnen we andere instellingen beter helpen. Maar dat sommige informatie vertrouwelijk van aard is, begrijpen wij ook wel.”

Een woordvoerder van Maastricht laat weten dat de collega’s van andere universiteiten meteen zijn gewaarschuwd. Over een paar weken komt er een onderzoeksrapport met de lering die uit deze gijzeling getrokken kan worden.

Bas Belleman (HOP), Saskia Bonger (Delta)

Heb je een vraag of opmerking over dit artikel?

redactie@hogeronderwijspersbureau.nl

Comments are closed.