TU-medewerkers werden vorige week aangevallen door hackers. De Delftse cybersecurity expert Marthe Uitterhoeve maakt zich zorgen. “De aanvallen worden steeds vernuftiger.”

De cyberdreiging voor universiteiten neemt toe. (Afbeelding: Pxhere)

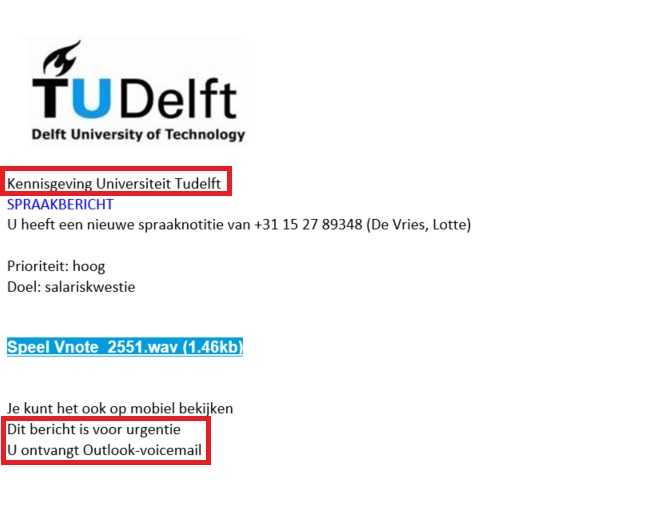

De openingspagina zag er gelikt uit. NetID en wachtwoord? Ja, dat is logisch. Om in te loggen op het TU-systeem moet je die invullen. Maar op het openingsscherm, dat sommige TU-medewerkers vorige maand gepresenteerd kregen nadat ze op een link in een mail hadden geklikt, stond nog een derde venstertje. Daarin moest je je personeelsnummer invullen. Dat is raar. Daar vraagt de TU nooit om bij het inloggen. Duidelijk fraude.

De phishing mail werd gestuurd naar medewerkers van drie faculteiten. Welke faculteiten preciseert Marthe Uitterhoeve niet. De lead architect & security officer bij de TU stuurde vorige week een mail naar leidinggevenden van de TU om te waarschuwen voor deze praktijk. “De actie was specifiek gericht op professoren, wetenschappers en enkele secretaresses”, laat ze weten. “En”, vervolgt ze, “we achten de kans aannemelijk dat er ook plannen zijn, of waren, voor de overige vijf faculteiten.”

Van enkele medewerkers zijn inloggegevens bemachtigd. Daarmee probeerden de criminelen toegang te krijgen tot de systemen van de TU. Het IT security team kwam hier op tijd achter en kon schade voorkomen. De betreffende phishing site is uit de lucht gehaald.

Phishing mail. Niet intrappen.

Phishing mail. Niet intrappen.Slordigheden. Zoals ‘Tudelft’ in plaats van ‘TUDelft’.

“De actie was goed doordacht en goed voorbereid”, laat Uitterhoeve desgevraagd per mail weten. Toch staan er enkele slordigheden in. Zo is TU Delft niet goed geschreven (met kleine letters waar je hoofdletters verwacht). Toch fijn dat hackers vaak van dat soort domme steekjes laten vallen. “Blijf alert op dit type ‘slordigheden’”, laat Uitterhoeve weten. “Bij het inloggen werd ook om een personeelsnummer gevraagd. Dat doen we nooit.”

In 2018 zette Delta de digitale aanvallen op de universiteit en haar medewerkers op een rij. Het ging om phishing (waaronder het zogenaamde spear phishing), ceo-fraude; aanvallen die gepaard gingen met ransom ware en andersoortige afpersingsmails.

- Lees hier een uitgebreide beschrijving van de verschillende aanvalstactieken.

Dezelfde soort aanvallen vonden ook vorig jaar plaats en in de eerste helft van 2020. “Maar we zien steeds vaker dat hackers verschillende tactieken combineren. Ze worden vernuftiger. Er is bovendien een marktplaats ontstaan waar de aanvalsmiddelen laagdrempelig tegen betaling toegankelijk zijn. Daardoor zijn cyberaanvallen binnen het bereik gekomen van criminelen die niet of nauwelijks technisch onderlegd zijn. Het traditionele beeld dat we vaak hebben, van de hacker op de zolderkamer, past niet meer bij deze realiteit.”

Op gespannen voet met open karakter universiteit

De cyberdreiging neemt dus toe. Dat geldt volgens Uitterhoeve voor de hele hogeronderwijssector in Nederland. Ze verwijst naar het rapport Cyberdreigingsbeeld 2019/2020 van Surf, het samenwerkingsverband van universiteiten en hogescholen gericht op ict-innovatie. Vooral ict-voorzieningen lagen in 2019 veelvuldig onder vuur. Identiteitsfraude was ook hot. Van spionage en de manipulatie van digitaal opgeslagen data was daarentegen nauwelijks sprake.

Bij menigeen staat waarschijnlijk de ransomware-aanval op de Universiteit Maastricht nog helder op het netvlies. Surf vreest dat dit soort aanvallen vaker zullen voorkomen.

De komende jaren zullen er extra beveiligingsmaatregelen moeten komen, aldus Uitterhoeve. “We moeten IT Risk Management versterken, de security monitoring verbeteren, incident response expertise verhogen en zorgen voor meer bewustzijn – security awareness – bij medewerkers.” Maar, beaamt de beveiligingsexpert, striktere beveiligingsmaatregelen kunnen op gespannen voet staan met het open karakter van de universiteit.

- Ontvang je een verdachte mail, meldt deze dan bij abuse@tudelft.nl.

Comments are closed.